L'attaque de la chaîne d'approvisionnement Node-ipc cible les développeurs crypto

Selon SlowMist, trois versions empoisonnées de node-ipc ont été mises en ligne sur le registre npm le 14 mai. Des attaquants ont détourné un compte de mainteneur inactif et ont poussé du code conçu pour siphonner les identifiants des développeurs, les clés privées, les secrets d'API d'échange et bien plus encore, directement depuis les fichiers .env.

node-ipc est un package Node.js populaire qui permet à différents programmes de communiquer entre eux sur la même machine, ou parfois à travers un réseau.

SlowMist détecte la brèche

La société de sécurité Blockchain, SlowMist, a repéré la brèche grâce à son système de renseignement sur les menaces MistEye.

Versions 9.1.6, 9.2.3 et 12.0.1

MistEye a identifié trois versions malveillantes, notamment :

- Version 9.1.6.

- Version 9.2.3.

- Version 12.0.1.

Toutes les versions mentionnées ci-dessus contenaient le même payload obfusqué de 80 Ko.

Node-ipc gère la communication inter-processus dans Node.js. Il aide essentiellement les programmes Node.js à échanger des messages. Plus de 822 000 personnes le téléchargent chaque semaine.

Node-ipc est utilisé dans tout l'écosystème Crypto. Il est utilisé dans les outils que les développeurs emploient pour créer des DApps, dans les systèmes qui testent et déploient automatiquement le code (CI/CD), et dans les outils quotidiens des développeurs.

Chaque version infectée contenait le même code malveillant dissimulé. Dès qu'un programme chargeait node-ipc, le code s'exécutait automatiquement.

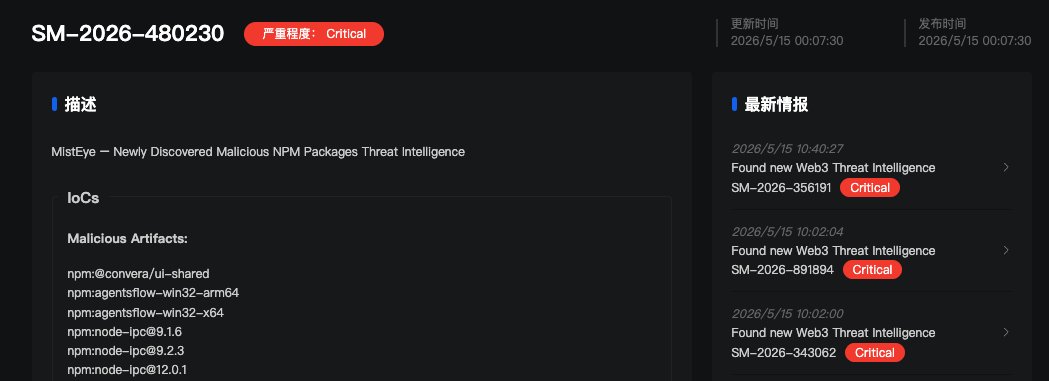

Capture d'écran de MistEye montrant des packages node-ipc malveillants. Source : SlowMist via X.

Capture d'écran de MistEye montrant des packages node-ipc malveillants. Source : SlowMist via X.

Les chercheurs de StepSecurity ont déterminé comment l'attaque s'est produite. Le développeur original de node-ipc possédait une adresse email liée au domaine atlantis-software[.]net. Cependant, le domaine a expiré le 10 janvier 2025.

Le 7 mai 2026, l'attaquant a acheté le même domaine via Namecheap, ce qui lui a donné le contrôle de l'ancienne adresse email du développeur. À partir de là, il a simplement cliqué sur « mot de passe oublié » sur npm, l'a réinitialisé, et s'est connecté avec toutes les autorisations nécessaires pour publier de nouvelles versions de node-ipc.

Le vrai développeur n'avait aucune idée de ce qui se passait. Les versions malveillantes sont restées en ligne pendant environ deux heures avant d'être supprimées.

Le voleur recherche plus de 90 types d'identifiants

Le payload intégré recherche plus de 90 types d'identifiants de développeurs et de cloud. Tokens AWS, secrets Google Cloud et Azure, clés SSH, configurations Kubernetes, tokens GitHub CLI, tout figure sur la liste.

Pour les développeurs Crypto, le malware cible spécifiquement les fichiers .env. Ceux-ci contiennent généralement des clés privées, des identifiants de nœuds RPC et des secrets d'API d'échange.

Pour exfiltrer les données volées, le payload utilise le tunneling DNS. Il dissimule essentiellement les fichiers dans des requêtes de recherche internet d'apparence normale. La plupart des outils de sécurité réseau ne détectent pas cela.

Les équipes de sécurité indiquent que tout projet ayant exécuté npm install ou dont les dépendances ont été mises à jour automatiquement durant cette fenêtre de deux heures doit être considéré comme compromis.

Mesures immédiates, selon les recommandations de SlowMist :

- Vérifier les fichiers de verrouillage pour les versions node-ipc 9.1.6, 9.2.3 ou 12.0.1.

- Revenir à la dernière version dont vous connaissez la sécurité.

- Modifier chaque identifiant susceptible d'avoir été compromis.

Les attaques de la chaîne d'approvisionnement sur npm sont devenues monnaie courante en 2026. Les projets Crypto sont plus durement touchés que la plupart, car des identifiants volés peuvent rapidement se transformer en argent volé.

Les esprits Crypto les plus avisés lisent déjà notre newsletter. Vous souhaitez les rejoindre ? Rejoignez-les.

Vous aimerez peut-être aussi

Les lacunes de transparence de l'algorithme X frustrent les utilisateurs Crypto

Les flux nets sortants de rsETH signalent un regain de confiance des investisseurs dans Kelp DAO après le hack